Através da criação de rede, o computador será usado para o pleno potencial e todas as suas necessidades de negócios devem ser cumpridas. É possível acessar a Internet de qualquer computador da rede, bem como compartilhar arquivos e dispositivos. Um projeto de rede eficaz pode fazer grande diferença para a empresa. Por este motivo que alguns passo básicos são tidos como necessários para que a segurança da informação não ser rompida.

Redes Sem fio X Com Fio

A primeira decisão da nova. Estes dois métodos têm prós e contras, mas qualquer um é adequado às necessidades de negócios. Com fio são confiáveis, econômicos, seguros e fáceis de instalar. Existem diversos componentes ao permitir acesso de banda larga a partir de uma distância. As redes sem fio se tornaram muito fáceis de instalar, bem como, graças ao acesso Wi-Fi gratuito. Você também eliminar a necessidade de fios ou cabos. Redes com fio são mais voltadas para as configurações de PC de mesa ou laptop. Quem possui tanto desktop com laptop no escritório pode trabalhar com as duas combinações. Por exemplo, a área de trabalho física fica conectada à Internet com cabo Ethernet ao passo que o laptop conecta via roteador sem fio.

Configuração de Rede: Peer-to-Peer X Cliente-Servidor

Ambas as redes conectam computadores para que os recursos possam ser compartilhados entre si. As diferenças fundamentais estão na configuração de instalação. Em configuração de redes peer-to-peer, cada computador comunica de maneira direta com outros computadores na rede e os recursos adicionados ou removidos. Uma configuração de redes peer-to-peer é muito mais comum em casa. Configurar a rede peer-to-peer só exige presença de roteador (possivelmente com capacidade sem fio) e os cabos Ethernet necessários para executar o roteador ao modem e em todos os computadores. Dependendo do sistema operacional do computador em execução o sistema operacional deve construir em funções para rede. No Windows, por exemplo, você pode optar por colocar todos os computadores no mesmo grupo de trabalho (XP) ou Grupo Doméstico (Windows7), permitindo assim a impressão / compartilhamento de arquivos. O assistente para configuração de rede no painel de controle irá orientar o usuário através da configuração.

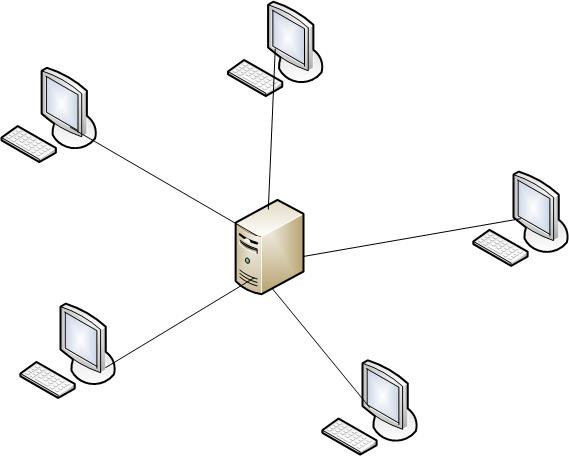

Cliente-Servidor de Configuração

Configuração cliente-servidor traz vários clientes (computadores) conectados ao único servidor central. Dados públicos e aplicativos são instalados apenas no servidor e os clientes se conectam ao servidor para usar os recursos. Este tipo de configuração é mais comum em grandes escritórios ou empresas. A fim de criar a configuração se faz necessário ter servidor, ou pelo menos sistema operacional de servidor. Microsoft Windows Server Edition e Linux são muito bons para isso.

Cuidados com Segurança

Gerenciamento de segurança para redes é diferente para todos os tipos de situações. Uma casa ou pequeno escritório apenas pode exigir de segurança básica, enquanto as grandes empresas necessitam de software de alta manutenção e nível avançada, além do hardware para evitar ataques maliciosos de hackers e spam. A segurança da rede consiste nas disposições e políticas adotadas por administrador especialistas que previne e controla acesso não autorizado, má utilização, modificação ou negação de rede de computadores em recursos acessíveis. Rede de segurança envolve a autorização de acesso a dados. Os usuários escolhem ou são atribuídos ao ID, senha ou outra informação de autenticação que permite o acesso às informações e programas.

Gestão de Segurança: 30 Dicas de Segurança para Redes de Pequenas Empresas

- 01: Para a autenticação, use senhas fortes e mude em com base semanal / quinzenal;

- 02: Ao usar conexão sem fio, use uma senha robusta;

- 03: Implante segurança física de gestão, como o circuito fechado de televisão, às áreas de entrada e zonas restritas;

- 04: Cercas de segurança para marcar o perímetro da empresa;

- 05: Tenha política de backup para recuperar dados em casos de falha de hardware ou na segurança;

- 06: Desativar Messenger;

- 07: Utilize forte firewall e Proxy para manter as pessoas indesejadas fora do sistema;

- 08: Utilizar software antivírus, pacote de Internet e programa próprio de segurança;

- 09: Extintores de incêndio para apagar eventual fogo nas áreas ou salas de servidores e segurança;

- 10: Ajuste firewall e Proxy para permitir com que usuários autorizados acessem a partir do exterior e interior;

- 11: Cuidado com as conexões sem fio que levam a firewalls;

- 12: Bloqueio de sites com conteúdos pornográficos, principalmente no gerenciamento de redes instaladas nas escolas do ensino fundamental e médio;

- 13: Use senhas para todas as contas;

- 14: Para usuários do Windows, tenha várias contas por membro da família e use contas não administrativas no dia-a-dia;

- 15: Aumente a conscientização sobre segurança da informação para as crianças.

- 16: Utilize forte firewall ou gerenciamento unificado de ameaças aos sistemas;

- 17: Forte software antivírus e software de segurança da Internet;

- 18: Para a autenticação, use senhas fortes e altere com base mensal;

- 19: Ao usar uma conexão sem fio, utilize senha robusta;

- 20: Aumentar a conscientização sobre a segurança física aos funcionários;

- 21: Quem utiliza Wireless pode alterar o padrão SSID da rede, ou desativar SSID Broadcast, visto que a função é desnecessária para uso doméstico conforme grande parte dos especialistas em segurança de rede;

- 22: Ative a filtragem de endereços MAC para manter o controle de todos os dispositivos de rede doméstica que se conectam ao roteador;

- 23: Atribua endereços de IP estáticos aos dispositivos de rede. (Isto não é um recurso de segurança, por si só, mas pode ser usado em conjunto com outros recursos no sentido de aumentar as chances do ingresso de candidatos a intrusos);

- 24: Roteador ou firewall faz revisão de logins para ajudar a identificar as conexões de rede anormais ou de tráfego para a Internet;

- 25: Use analisador opcional ou monitor de rede;

- 26: Tenha administradores e funcionários qualificados;

- 27: Use Rede Privada Virtual (VPN, em inglês) para a comunicação entre sede e escritórios via satélite utilizando a Internet como meio de conexão;

- 28: A VPN oferece solução para a despesa de locação de linha de dados, proporcionando rede segura aos cargos de comunicação;

- 29: Estabeleça diretrizes claras aos empregados que devem ser implantadas ao uso da Internet, incluindo o acesso aos sites relacionados, envio e recebimento de informações;

- 30: Contas individuais de fazer login e acessam intranet e internet com o acompanhamento de prestação de contas.

Artigo escrito por Renato Duarte Plantier